Se på dette sitatet av admiral Grace Hopper

“Livet var enklere før andre verdenskrig. Etter det hadde vi systemer ”

Så, hva betyr dette egentlig? Med oppfinnelsen av systemer (datasystemer) kom økningen for ulike behov for nettverk, og med nettverk kom ideen om datadeling. I dag i denne era av globalisering, med utvikling av informasjonsteknologi samt enkel tilgang og utvikling av hackingsverktøy, kommer behovet for sikkerhet for viktige data. Brannmurer kan gi dette, men de advarer aldri administratoren om angrep. Det er her behovet for et annet system kommer - et slags deteksjonssystem.

Et inntrengingsdeteksjonssystem er en nødvendig løsning på problemet ovenfor. Det ligner på et innbruddsalarmsystem hjemme hos deg eller en hvilken som helst organisasjon som oppdager tilstedeværelsen av uønsket inngripen og varsler systemadministratoren.

Det er en type programvare som er designet for å automatisk advare administratorer når noen prøver å bryte gjennom systemet ved hjelp av ondsinnede aktiviteter.

Nå før du blir kjent med en Inntrengingsdeteksjonssystem , la oss få en kort tilbakekalling om brannmurer.

Brannmurer er programvare eller maskinvareenheter som kan brukes til å forhindre skadelig angrep på systemet eller på nettverket. De fungerer i utgangspunktet som filtre som blokkerer all slags informasjon som kan forårsake en trussel mot systemet eller nettverket. De kan enten overvåke få innhold i den innkommende pakken eller overvåke hele pakken.

Klassifisering av inntrengingsdeteksjonssystem:

Basert på typen systemer IDS beskytter:

- Network Intrusion Detection System : Dette systemet overvåker trafikken på individuelle nettverk eller subnett ved kontinuerlig å analysere trafikken og sammenligne den med de kjente angrepene i biblioteket. Hvis et angrep oppdages, sendes et varsel til systemadministratoren. Den plasseres hovedsakelig på viktige punkter i nettverket, slik at den kan holde øye med trafikken som går til og fra de forskjellige enhetene på nettverket. IDS er plassert langs nettverksgrensen eller mellom nettverket og serveren. En fordel med dette systemet er at det kan distribueres enkelt og til en lav pris, uten å måtte lastes for hvert system.

Network Intrusion Detection System

- Vertsinntrengingsdeteksjonssystem : Et slikt system fungerer på individuelle systemer der nettverkstilkoblingen til systemet, dvs. innkommende og utgående pakker overvåkes kontinuerlig, og også revisjon av systemfiler gjøres, og i tilfelle avvik, blir systemadministratoren varslet om det samme. Dette systemet overvåker operativsystemet til datamaskinen. IDS er installert på datamaskinen. Fordelen med dette systemet er at det nøyaktig kan overvåke hele systemet og ikke krever installasjon av annen maskinvare.

Vertsinntrengingsdeteksjonssystem

Basert på arbeidsmetoden:

- Signaturbasert inntrengingsdeteksjonssystem : Dette systemet fungerer på prinsippet om matching. Dataene blir analysert og sammenlignet med signaturen til kjente angrep. I tilfelle samsvar, blir det varslet. En fordel med dette systemet er at det har mer nøyaktighet og standard alarmer forstått av brukeren.

Signaturbasert inntrengingsdeteksjonssystem

- Anomali-basert inntrengingsdeteksjonssystem : Den består av en statistisk modell av normal nettverkstrafikk som består av båndbredden som brukes, protokollene som er definert for trafikken, portene og enhetene som er en del av nettverket. Den overvåker jevnlig nettverkstrafikken og sammenligner den med den statistiske modellen. I tilfelle avvik eller avvik, blir administratoren varslet. En fordel med dette systemet er at det kan oppdage nye og unike angrep.

Anomali-basert inntrengingsdeteksjonssystem

Basert på deres funksjon:

- Passivt inntrengingsdeteksjonssystem : Den oppdager ganske enkelt den typen skadelig programvare, og sender et varsel til systemet eller nettverksadministratoren. (Det vi har sett til nå!). Den nødvendige tiltaket blir deretter tatt av administratoren.

Passivt inntrengingsdeteksjonssystem

- Reaktivt inntrengingsdeteksjonssystem : Det oppdager ikke bare trusselen, men utfører også spesifikke handlinger ved å tilbakestille den mistenkelige forbindelsen eller blokkerer nettverkstrafikken fra den mistenkelige kilden. Det er også kjent som Intrusion Prevention System.

Typiske trekk ved et inntrengingsdeteksjonssystem:

- Den overvåker og analyserer bruker- og systemaktivitetene.

- Den utfører revisjon av systemfilene og andre konfigurasjoner og operativsystemet.

- Den vurderer integriteten til system- og datafiler

- Den gjennomfører en analyse av mønstre basert på kjente angrep.

- Den oppdager feil i systemkonfigurasjonen.

- Den oppdager og advarer om systemet er i fare.

Gratis programvare for påvisning av inntrenging

Snort Intrusion Detection System

En av de mest brukte Intrusion Detection Software er Snort-programvarene. Det er et nettverksinntrenging Deteksjonsprogramvare utviklet av kildefilen. Den utfører sanntids trafikkanalyse og protokollanalyse, mønstermatching og påvisning av forskjellige typer angrep.

Snort Intrusion Detection System

Et snortbasert inntrengingsdeteksjonssystem består av følgende komponenter:

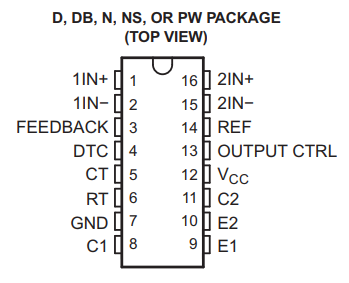

Komponenter av Snort IDS av Intrusion Detection System med Snort

- En pakke dekoder : Det tar pakker fra forskjellige nettverk og forbereder dem for forhåndsbehandling eller videre handling. Det dekoder i utgangspunktet de kommende nettverkspakker.

- En forprosessor : Den forbereder og endrer datapakkene og utfører også defragmentering av datapakker, dekoder TCP-strømmer.

- En deteksjonsmotor : Den utfører pakkeoppdagelse på grunnlag av Snort-regler. Hvis en pakke samsvarer med reglene, treffes passende tiltak, ellers blir den droppet.

- Logging and Alerting System : Den oppdagede pakken er enten logget på systemfiler, eller i tilfelle trusler blir systemet varslet.

- Utgangsmoduler : De styrer typen utdata fra logg- og varslingssystemet.

Fordeler med inntrengingsdeteksjonssystemer

- Nettverket eller datamaskinen overvåkes kontinuerlig for enhver invasjon eller angrep.

- Systemet kan modifiseres og endres i henhold til behovene til spesifikke klienter og kan hjelpe utenfor så vel som indre trusler mot systemet og nettverket.

- Det forhindrer effektivt skader på nettverket.

- Det gir et brukervennlig grensesnitt som muliggjør enkle sikkerhetsstyringssystemer.

- Eventuelle endringer i filer og kataloger på systemet kan lett oppdages og rapporteres.

En eneste ulempe ved Intrusion Detection System er at de ikke kan oppdage kilden til angrepet, og i alle fall angripe, de låser bare hele nettverket. Hvis du har flere spørsmål om dette konseptet eller om elektriske og elektroniske prosjekter, kan du legge igjen kommentarene nedenfor.